Méthode organisée systémique d'analyse des risques

La méthode MOSAR, méthode organisée systémique d'analyse des risques, est une méthode d'analyse des risques a priori, de type sûreté de fonctionnement. Elle consiste en la décomposition du système à étudier en sous-systèmes (ou sous-unités), à étudier chaque sous-système indépendamment ainsi les interactions possibles entre ceux-ci.

Processus

Elle se décompose généralement en dix étapes

Elle comprend deux modules.

Le premier module ou module A

permet de réaliser une analyse des risques principaux. A partir d’une décomposition de l’installation en sous-systèmes, on commence par identifier de manière systématique en quoi chaque sous-système peut être source de dangers. Pour cela, on fait référence à une grille de typologie des systèmes sources de dangers et on utilise le modèle MADS qui relie source de dangers et cibles. L’utilisation de la technique des boîtes noires permet de générer des scénarios de risques d’interférence entre les sous-systèmes qui, rassemblés sur un même événement constituent un arbre logique ou arbre d’événements.

La négociation d’objectifs entre les acteurs concernés, par construction de graphes probabilités-gravité permet de hiérarchiser les scénarios identifiés.

La recherche des moyens de prévention (barrières techniques et barrières opératoires) nécessaires pour neutraliser les scénarios assure la prévention des risques. Ce premier module se termine par la qualification dans le temps des barrières identifiées.

Le deuxième module ou module B

permet de réaliser une analyse détaillée de l’installation et notamment il met en œuvre les outils de la sûreté de fonctionnement pour la recherche des dysfonctionnements techniques des machines et appareils. Il met aussi en œuvre les approches de l’analyse opératoire pour la recherche des dysfonctionnements opératoires.

A partir des événements primaires des arbres logiques construits dans le premier module :

- pour les événements de nature technique on recherche leur origine en construisant des AMDEC sur les dispositifs concernés.

- pour les événements de nature opératoire on pratique l’analyse d’opération ou des outils tels qu’HAZOP pour en rechercher l’origine.

On peut alors structurer des arbres de défaillance à partir de toute l’information disponible :

arbres logiques du premier module et détails de leurs événements primaires.

Il est alors possible de mettre en œuvre les propriétés de cet outils notamment dans certains cas pour calculer la probabilité du risque final.

Un autre développement possible est l’allocation d’un nombre de barrières sur le risque final pour le neutraliser. Cette allocation fait l’objet d’un deuxième niveau de négociation des acteurs par construction d’une correspondance niveaux de gravité (de la grille probabilité gravité du premier module), nombre de barrières. L’utilisation de la logique des arbres de défaillances permet de répartir les barrières sur les événements primaires et de choisir la meilleure répartition coût-efficacité.

La connaissance des scénarios et de leur neutralisation facilite la construction des plans d’intervention (POI ou PUI).

FONCTIONNEMENT DE LA METHODE :

FONCTIONNEMENT DE LA METHODE :

La mise en œuvre se fait niveau par niveau et chaque niveau apporte un enrichissement en information. Il est possible de s’arrêter à des niveaux choisis.

Le module A donne une bonne analyse des risques principaux d’une installation. Il est praticable par tout ingénieur ou technicien et nécessite une durée de trois jours pour une installation classique.

Le module B prend beaucoup plus de temps suivant le degré de détail exigé. Il nécessite la connaissance des outils et leur mise en œuvre.

Il est aussi possible d’utiliser les niveaux d’analyse et leur contenu comme une boîte à outils dont on sélectionne ceux répondant à une démarche fixée. Par exemple EDF a choisi d’analyser ses installations de recherche et d’essais dans ses trois centres avec la démarche ci-après.

Étapes de la méthode MOSAR

Étapes de la méthode MOSAR

Décrire le système

Il existe plusieurs découpages possibles, le but étant de rendre l’entité complexe à étudier en sous-unités (sous-systèmes) plus simples. On peut distinguer le découpage par :

- zones géographiques

- catégories de fonctions

Découpage d'un système en sous-systèmes

Identifier les sources de danger

- Dans chaque système et sous-système, il faut identifier les dangers.

- Exemple

A, B, C, D, E, F et G comme systèmes; et A1, A2, etc comme sous-systèmes.

Exemple de grille d'analyse des risques

| A |

Système source de danger d'origine mécanique |

C |

Système source de danger d'origine électrique |

|

A1

|

- Appareil sous pression

- Gaz

- Vapeur mixte

- hydraulique

|

C1

|

Électricité à courant continu ou alternatif

|

|

A2

|

Éléments sous contraintes mécaniques

|

C2

|

Électricité statique

|

Identifier les événements non-souhaités (ENS)

- On attribue à chaque sous-unité les événements qui peuvent arriver et déclencher l'événement principal. Chaque élément déclencheur peut avoir plusieurs évènements principaux et chaque événement principal plusieurs éléments déclencheurs.

Note : Les évènements principaux sont aussi appelés "évènements non-souhaités (ENS)".

On écrit ces enchaînements sous forme de tableau :

Tableau des sources de dangers

| Sous-système |

Événements déclencheurs |

Événements principaux |

|

Sous-unité A1

|

Étincelle électrique

|

Incendie

|

Représentation sous forme de boîtes noires

- On change uniquement la représentation du tableau établi dans le point 3.

Représentation sous forme de boîte noire

Établir les scénarios d'événements non-souhaités

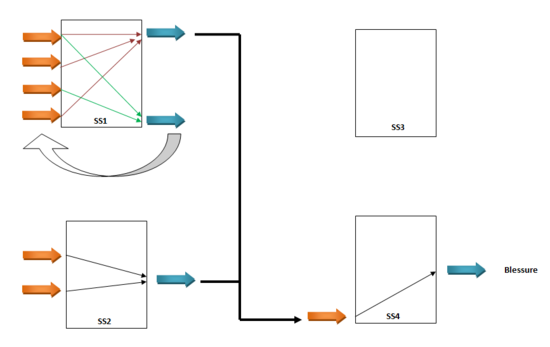

- On connecte les différentes boîtes noires pouvant influer les unes sur les autres. Cette étape permet de visualiser les enchaînements possibles d'accidents et les intéractions entre les ENS 2.

Enchaînements d'ENS

Enchaînements d'ENS

Représentation sous forme de pré-arbre logique

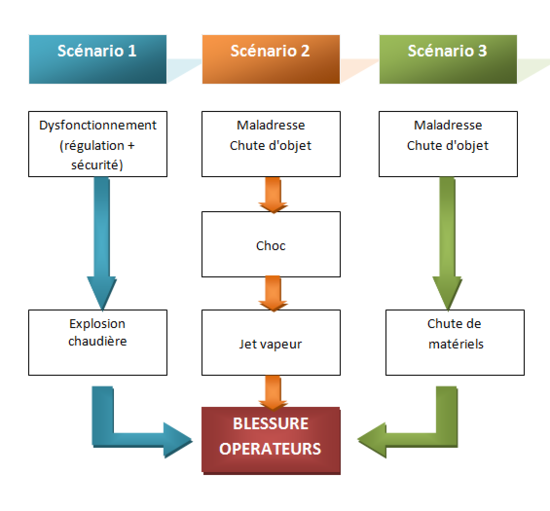

- On peut schématiser différents ENS possibles conduisant à un même événement principal sous forme d'arbre.

- Exemple il existe trois scénarios occasionnant l'évènement principal « Blessure d'un opérateur »

Enchaînements de pré-arbres logiques d'ENS

Enchaînements de pré-arbres logiques d'ENS

Évaluer les risques

- Pour chaque scénario on doit évaluer l’importance des événements et l’importance des impacts qu’ils génèrent afin de prendre la mesure de leur importance, leur impact, leur probabilité...

- On peut par exemple pour cela utiliser une grille de criticité

Hiérarchiser les risques

- On différencie les risques inacceptables des risques assumés en s’appuyant sur les méthodes d’évaluation. Cela va nous permettre de définir les actions qui vont nous aider à lutter contre les accidents.

Remarque : On parle bien de risque assumé et pas de non-risque.

Définir les barrières de prévention et de protection

On cherche des dispositifs en cherchant soit à :

- Éliminer les dangers (action en amont)

- Diminuer les risques (actions en amont ou en aval)

Qualifier les barrières de prévention

- Il s'agit de regrouper les données sous forme de tableau pour conclure.

Définition: Qualifications : sont attributions de la barrière, ou en quoi elle consiste (ex : Port des EPI, mise en place d’un limiteur de puissance, installation de rambarde dans les escaliers, formations spécifiques…).

Tableau récapitulatif

| Barrière |

Type BU/BT |

Qualifications |

|

Disjoncteurs

|

BT

|

Couper l'alimentation électrique |

| Avoir un même disjoncteur par zone géographique (multiples disjoncteurs) |

| Avoir un disjoncteur général |

Enseignement :

La méthode constitue un support d’enseignement de la gestion des risques. Chaque niveau permet de développer de la connaissance. Elle est enseignée, associée à la Science du Danger, dans plusieurs DESS et plusieurs Ecoles d’ingénieurs

L’INRS et le CEA soutiennent le développement d’un cederom qui sera un support d’aide à l’enseignement de la maîtrise des risques dans les écoles d’ingénieurs. Une première maquette a été testée dans une dizaine d’écoles.

Les applications possibles de la méthode en PME font l’objet de travaux et d’une thèse à l’Ecole des Mines de Saint-Etienne (Laboratoire de Henri LONDICHE).